近年は、AWS環境を利用してシステム構築を行う企業が増えています。AWSは「責任共有モデル」を採用しており、クラウド基盤のセキュリティはAWSが担う一方で、設定や運用に関するセキュリティは利用者側の責任となります。高度化するサイバー攻撃に加え、設定ミスやパッチの未更新も情報漏えいのリスクになり得るため、脆弱性診断を通じてリスクを未然に防ぐことが大切です。

本記事では、AWSにおける脆弱性診断の基礎から導入のための実務プロセスまでを紹介しています。また、Amazon Inspectorを軸にした自動診断の始め方・結果の評価・是正対応・継続運用の形までを実践的に解説します。

この記事を読み終える頃には、AWSにおけるリスクを意識し、Amazon Inspectorを活用した安全な運用方法を理解できるでしょう。

AWSを活用したシステムの脆弱性診断やセキュリティ対策は、AWSアドバンストティアサービスパートナーの株式会社テクノプロにご相談ください。同社はAWSパートナーネットワーク(APN)においてアドバンストティアに認定された上位ティアのサービスパートナーです。APNの認定に裏付けされた、経験豊富なエンジニアがお客様のニーズに合ったAWSの導入・運用支援を行います。

テクノプロはAWSの構築から運用まで幅広く支援しています

AWS 脆弱性診断とは?基本知識と分類

AWS環境でセキュリティ対策を行うには、脆弱性診断の基礎を理解する必要があります。本章は、脆弱性診断の定義と主な脆弱性診断の分類について説明します。

脆弱性診断とは?目的とAWS環境におけ必要性

脆弱性診断は、攻撃を未然に防ぎつつ、どこからセキュリティ対策を行うべきか判断するための手段です。

脆弱性診断の目的は以下の通りです。

| ・悪意ある第三者による攻撃を未然に防ぎ、情報漏えいやシステム停止といった被害を低減する ・組織におけるセキュリティ対策の現状を客観的に把握し、優先的に是正すべき課題を明確にする |

近年はサイバー攻撃の高度化・自動化が進み、クラウド環境そのものが主要な攻撃対象となっています。

特にクラウドでは、設定ミスや管理不備が原因で情報漏えいや不正アクセスにつながるケースも多く、ひとたび事故が発生すると、企業ブランドの毀損や事業停止といった経営リスクに直結します。

また、DXの進展により重要な業務データや個人情報がクラウド上に集約される中、導入して終わりではなく、継続的にリスクを把握・是正する仕組みが不可欠です。

脆弱性診断の結果を基にリスクを比較し、是正すべき課題の優先順位を合理的に判断できます。また、潜在的な弱点を先回りで把握することで、トラブル発生時の影響範囲と復旧コストを抑制できます。

AWS環境では、リソースの追加・変更が頻繁に行われるため、継続的な脆弱性診断の仕組みを整えることが重要です。

代表的な脆弱性一覧 | Injection・認証の失敗・アクセス制御の不備

Webシステムやアプリケーションでは、典型的な脆弱性が繰り返し悪用されます。

まずは代表的な3つの分類における脆弱性を把握することが、脆弱性診断の理解につながります。

▼代表的な脆弱性一覧

| 分類 | 代表例 | 概要 |

|---|---|---|

| Injection (インジェクション) | SQLインジェクション / XSS | ・SQLインジェクションは、DBの改ざん・情報漏えいを引き起こす ・XSSはブラウザ上で悪意あるスクリプトを実行させる |

| Identification & Authentication Failures (認証の失敗) | 認証バイパス | ・認証ロジックの不備を突き、正規の確認を経ずにアクセスする ・なりすましや不正操作につながる |

| Broken Access Control (アクセス制御の不備) | 権限昇格 | ・本来の権限を超えた操作が可能になる状態 ・管理者権限の奪取やシステム全体の改ざんに発展し得る |

これらの脆弱性は単独でも重大な被害を引き起こします。脆弱性診断では、3つの分類における脆弱性につながる問題がないか、網羅的な確認が必要です。

脆弱性診断の分類|診断対象・診断方法

脆弱性診断の分類は、診断対象・診断実施方法という2つの観点に分類できます。

診断対象による分類

脆弱性診断は、守る対象により対応が異なります。

| プラットフォーム診断 | ・OS、ミドルウェア、ネットワーク機器などの基盤レイヤーを対象とする ・設定不備・未更新パッチ・不要な公開ポートなどを確認する |

|---|---|

| Webアプリケーション診断 | ・アプリケーション独自のロジックや実装不備を対象とする ・入力値処理・認証認可・セッション管理の問題を確認する |

両者はカバー範囲が異なるため、組み合わせて実施することで防御の抜け漏れを減らせます。

診断実施方法による分類

脆弱性診断は、診断者に事前共有する内部情報 (設計書・コード・アカウント情報など) の範囲によって手法が変わります。

| ブラックボックス診断 | ・内部構造を知らない状態で外部から疑似攻撃することで診断を実施する ・実際の攻撃者視点に近いリスクを把握できる |

|---|---|

| ホワイトボックス診断 | ・設計書やコードを把握して網羅的な診断を実施する ・潜在的なロジック欠陥を高精度で発見できる |

| グレーボックス診断 | ・一部のアカウント情報を持った状態で診断を実施する ・実運用に近い条件で効率よく検証できる |

診断対象と実施方法を適切に組み合わせることが、実効性の高い脆弱性診断につながります。

脆弱性診断とペネトレーションテストの違いと使い分け

脆弱性診断とペネトレーションテスト (疑似攻撃による侵入検証) は目的と役割が異なります。両者の特性を理解して使い分けることが大切です。

| 比較項目 | 脆弱性診断 | ペネトレーションテスト |

|---|---|---|

| 主な目的 | システム全体の弱点を網羅的に発見する | 特定の目的 (重要データ到達や権限奪取など) が達成できるかを検証する |

| アプローチ | 自動ツールを中心に幅広く点検 | 攻撃者視点の手動テスト中心 |

| 実施頻度 | 定期的 (継続運用に適する) | 節目で実施 (重大リリース前・事故後など) |

| 得られる成果 | 脆弱性一覧と是正優先順位 | 防御の実効性や検知体制の評価 |

| 運用リスク | 比較的低い | 本番影響の可能性があり計画管理が必要 |

使い分けの基準としては、日常的なリスク管理やコンプライアンス対応は脆弱性診断の実施が基本です。重大リリース前・セキュリティ事故後・機微データを扱う高リスク資産についてはペネトレーションテストを実施するのが一般的です。

AWS環境における脆弱性診断の重要性と必要性

AWSは高いセキュリティ水準を備えていますが、利用者側の設定や運用次第でリスクが発生します。

本章では、AWS特有の責任範囲とリスクを整理し、脆弱性診断がなぜ必要か説明します。

AWSの「責任共有モデル」と顧客のセキュリティ範囲

AWSは「責任共有モデル」として、AWSが守る領域と顧客が守る領域が明確に分かれています。AWSでは、AWSの責任領域を「Security of the Cloud」、顧客の責任領域を「Security in the Cloud」と表現します。

| AWSの責任範囲 (Security of the Cloud) | データセンター・物理設備・ネットワーク基盤などのクラウド基盤におけるセキュリティ |

|---|---|

| 顧客の責任範囲 (Security in the Cloud) | ・OS・ミドルウェア・アプリケーション・データなどクラウド内のセキュリティ ・IAM (アクセス管理) ・暗号化設定・パッチ適用・ログ管理 ※ 責任範囲は利用するAWSサービスの種別によって変動します |

クラウド基盤が安全でも、顧客側の設定不備があれば事故は防げません。そして、事故の多くは顧客側の責任範囲で発生します。

そのため、顧客の責任範囲を対象とした継続的な脆弱性診断が必要です。

AWS環境特有のセキュリティリスク | 設定ミス・権限管理・S3公開設定など

AWS環境では、機能の豊富さと操作の容易さがメリットです。

一方、設定ミスがそのまま重大インシデントに直結しやすいという特有のリスクがあります。

主なAWS環境特有のセキュリティリスクは以下の通りです。

| 設定ミスによる意図しない公開 | ・APIやコンソールの誤設定により、データやサーバーがインターネットに露出するケースがある ・セキュリティグループやネットワークACLの誤設定により、意図せず外部からの通信を許可してしまうことがある |

|---|---|

| IAMの過剰権限付与 | ・必要以上の権限を持つIAMユーザーやロールが被害拡大の起点になりやすい ・アカウント乗っ取り時に、広範な操作が可能になってしまうリスクがある |

| S3バケットの不適切な公開設定 | ・パブリックアクセス設定やACLの誤りにより、外部から閲覧可能になることがある ・機密データの大量流出など、大規模な情報漏えいにつながりやすい ・過去には、公開設定の誤りにより顧客データが大量に流出した事例が報告されている |

いずれも人為的ミスに起因するケースであり、自動チェックと定期的な脆弱性診断を組み合わせた継続的な点検が重要です。

AWS脆弱性診断の全体像と実施プロセス

AWSの脆弱性診断は計画・ツール選定・診断・評価・是正・再確認という一連のプロセスとして設計する必要があります。ここでは、実務で使える標準的な脆弱性の診断フローを整理します。

計画の立案 | 診断対象の定義・実施スケジュール・関係者調整

脆弱性診断は、事前に立てた計画の精度が結果に大きく左右します。特に、診断対象の定義・実施スケジュール・関係者調整 (誰と連携するか) の3点を明確にすることが大切です。

| 診断対象の定義 | ・診断対象とするIPアドレス・ドメイン・VPC・サブネット・EC2・Lambda・S3などのリソースを一覧化して明確する ・本番環境・検証環境のどちらを対象にするかを事前に決める ・第三者が関与する外部サービス (CDN・外部API・SaaSなど) を対象外とするか検討する |

|---|---|

| 実施スケジュール | ・本番環境の影響を最小化するため、アクセスが少ない時間帯やメンテナンス時間帯を優先する ・負荷試験やリリース予定と重ならないよう、開発・運用スケジュールと調整する ・初回診断から是正・再診断までの期間をあらかじめ計画に組み込む |

| 関係者調整 | ・社内の開発部門・運用部門・セキュリティ部門の役割分担を明確化する ・緊急時の連絡先 (担当者・代替担当・エスカレーション経路) を事前に共有する ・AWSサポートへの問い合わせ窓口や、必要に応じた事前相談の手順を整理する |

3点を計画段階で整理しておくことで、診断中の混乱やトラブル防止に役立ちます。

診断ツール選定

AWSの脆弱性診断ツールは、AWSのネイティブツールとサードパーティツールに大きく分類できます。

AWS環境の脆弱性診断は、目的に応じて適切なツールを組み合わせることが重要です。

AWSネイティブツール | Amazon Inspector・GuardDuty・Security Hub・AWS Config

AWSネイティブツールは、AWS環境との親和性が高く、マネジメントコンソールから迅速に開始できる点が強みです。

| ツール | 主な役割 | 診断・監視の内容 | 実務上の利点 |

|---|---|---|---|

| Amazon Inspector | 自動脆弱性スキャン | EC2・ECR・LambdaのCVE (公開されている脆弱性を識別する共通ID) 検出、ネットワーク到達性分析 | 自動継続スキャンで運用負荷が低い |

| GuardDuty | 脅威検知 (不正アクセスなどの検知) | VPCフローログ・DNSログ・CloudTrailの異常分析 | 攻撃兆候をリアルタイムに検知 |

| AWS Config | 設定監視 | AWSリソース設定の変更履歴とポリシー評価 | 設定ミスの早期発見が可能 |

| Security Hub | 診断結果の統合管理 | 各ツールの検出結果を集約しスコア化 | セキュリティ状況を一元可視化 |

AWSネイティブツールはコンソールから迅速に開始できます。また、AWSのベストプラクティスに沿ったチェックを標準機能で実施できる点が強みです。

サードパーティツール | Nessus・OpenVAS・Orca Security

AWS標準機能ではカバーしきれない詳細な診断にはサードパーティツールが有効です。

| ツール | 主な特徴 | 診断範囲 | 利用シーン |

|---|---|---|---|

| Nessus | 実績ある商用スキャナ | OS・ミドルウェアの詳細診断 | 深層スキャンや監査対応 |

| OpenVAS | オープンソース | ネットワーク・OS脆弱性 | コスト重視の高度診断 |

| Orca Security | エージェントレス | マルチクラウド横断診断 | 複数クラウドの一括管理 |

サードパーティツールは、AWS標準機能を補う詳細な脆弱性診断や、より広範な脆弱性データベースとの照合が可能です。高度なコンプライアンス要件を満たす場合にも有効です。

脆弱性診断の実施

実務の脆弱性診断では、ネットワーク・Webアプリケーション・クラウド設定の3層を重ねて確認します。3層の確認により、抜け漏れのないセキュリティ対策が可能です。

ネットワークスキャンとポート分析

外部からの侵入口に対して脆弱性診断を行うことが出発点です。出来る限り、不要な外部からの侵入口は減らすことが大切です。

| ・サーバーやネットワーク機器の開放ポートを調査し、意図しないサービスが外部公開されていないか確認する ・通信プロトコルのバージョンを確認し、暗号化が不十分な通信や既知の脆弱性を持つプロトコルを特定する ・セキュリティグループやネットワークACLが最小権限の原則に沿っているか評価する |

外部からの侵入口となるネットワーク層を堅牢化することで、攻撃の初動リスクを大きく低減できます。

Webアプリケーション診断 | OWASP ZAP・Burp Suite活用

アプリケーション固有のロジック不備は、OWASP ZAPやBurp Suiteによる疑似攻撃で脆弱性を検証します。

| ・OWASP ZAPやBurp Suiteでリクエストを改ざんし、疑似攻撃によって脆弱性を特定する ・同ツールを用いてフォーム入力値を操作し、SQLインジェクションやXSSへの耐性を検証する ・テスト結果を踏まえつつ、セッション管理や認証認可ロジックを実機操作で確認する |

Webアプリケーション診断は、情報漏えいを防ぐための中核的な対策です。

クラウド設定診断 | S3バケット公開設定・IAM過剰権限・暗号化設定

AWS環境において、設定ミスを減らすことは、セキュリティ対策の要といえます。

| ・意図しないパブリック公開などで、S3から機密データが露出しないか設定を確認する ・IAMユーザーやロールの過剰な権限付与や最小権限の遵守を点検する ・EBSやRDSなどデータストレージの暗号化や適切に鍵が管理されているか確認する |

AWSの設定診断は、事故の原因になりやすい設定不備を未然に防ぐために重要です。

脆弱性診断の評価

診断で発見された脆弱性は、客観指標と自社の業務状況に合わせた観点の両面で評価します。

| ・CVSS (共通脆弱性評価システム) などの標準指標を用いて、技術的な深刻度を数値化する ・対象システムの重要度、インターネット露出の有無、個人情報の有無などを踏まえてビジネス影響を評価する ・「技術的深刻度 × 悪用のしやすさ」を基に、対応の優先順位を決定する |

技術リスクと事業リスクを掛け合わせることで、実務に即した優先順位付けが可能になります。

是正対応 | パッチ適用・設定変更・コード修正

診断で発見された脆弱性は、優先度の高いものから原因に応じた対策を実施します。

| ・OSやミドルウェアのセキュリティパッチを適用し、既知の脆弱性を解消する ・セキュリティグループやIAMポリシーの見直しなど、インフラ設定を是正する ・アプリケーションのコードを修正し、脆弱性の根本原因を取り除く |

適切な是正は一時的な回避ではなく、再発を防ぐ恒久対策を行うことがポイントです。

再実施

脆弱性の是正後も検証を行い、問題が完全に解消されたことを確認します。

| ・初回と同じ手法で再診断を実施し、該当脆弱性が検出されないことを確認する ・修正によって他の機能に悪影響が出ていないか、新たな脆弱性が生じていないかを点検する ・すべての是正が完了したことを確認し、ステータスを正式にクローズする |

この再確認までを含めて運用することで、実効性の高い脆弱性管理が実現します。

AWS脆弱性診断における実施ルール|申請は不要?注意点を解説

AWS環境で脆弱性診断や侵入テストを実施する際は、診断可能な範囲や禁止されている行為、事前申請が必要かどうかといったAWSが定める公式ルールやポリシーを理解したうえで進めることが重要です。

本章では、AWS脆弱性診断における実施ルール全体を整理し、実務上の注意点とあわせて解説します。

AWS侵入テストポリシーと許可される診断範囲

AWSは、ユーザーが自分のAWSアカウント内のリソースに対して脆弱性診断や侵入テストを行うことを原則として認めています。一方で、AWSのインフラ基盤そのものや、他社アカウントのリソースに影響を与える行為は対象外です。

▼AWS侵入テストポリシーの基本原則

| ・診断対象は自分が管理するAWSリソースに限定する ・他のAWS利用者や共有インフラに影響を与えない方法で実施する ・AWSの利用規約およびセキュリティ関連ポリシーを遵守する ・C2 (Command & Control) を含むテストは、事前にAWSの承認が必要 |

▼事前申請なしで実施可能な主なサービス例

| ・EC2・Lambda・Lightsail ・RDS・Aurora ・ALB・ELB ・CloudFront・API Gateway ※上記以外のサービスを対象とする場合は、AWS Supportへ事前に相談することが推奨されます。 |

これらのサービスは、原則として事前申請なしで診断が可能とされています。ただし、診断方法や負荷のかけ方によっては本番環境に影響が生じ得るため、実施計画を十分に検討することが重要です。

現行のAWS公式ポリシーにおける事前申請不要化とその背景

以前は、AWS環境の侵入テストは、事前申請を求められるケースがありました。しかし、現行のAWS公式ポリシーでは、主要な診断については事前申請が原則不要となり、利用者がより迅速にセキュリティ確認を行える運用に変更されています。

▼変更のポイント

| ・現行のAWS公式ポリシーでは、EC2やRDSなど主要サービスについて、事前申請なしで診断を実施できる範囲が拡大された ・クラウド環境が頻繁に変化する特性を踏まえ、診断を例外的手続きから日常的運用に近づけた |

変更の背景には、クラウド利用の拡大とともに、セキュリティ確認を迅速に回せる体制が必要になったという事情があります。しかし、申請が不要になったことと、ルールが不要になったことは同義ではありません。

診断を実施する場合でも、AWSの侵入テストポリシーや利用規約を遵守し、他の利用者やAWS基盤に影響を与えない範囲で実施することが引き続き求められます。

診断実施時の注意事項 | 本番環境への影響・バックアップ取得

脆弱性診断は有効な対策ですが、実施方法を誤ると本番環境に悪影響を及ぼす可能性があります。

以下は、安全に進めるための基本的な注意点です。

| 本番環境への影響への配慮 | ・スキャンツールの負荷により、レスポンス遅延や一時的なサービス停止が起き得る ・アクセスが集中する時間帯を避け、影響の少ない時間帯で実施することが望ましい |

|---|---|

| 事前バックアップの確保 | ・万が一のデータ破損や設定トラブルに備え、重要データや設定のバックアップを取得する ・RDSスナップショットやEBSスナップショットなど、復旧可能な状態を確保しておく |

| 検証環境の活用 | ・可能な限り、本番と同等構成の検証環境で事前診断を実施する ・検証環境で問題がないことを確認したうえで、本番診断に移行する |

計画的な準備と段階的な実施により、リスクを最小化しながら診断の実効性を高められます。

禁止されている診断行為 (DoS / DDoS・フラッディング等)

AWS環境では、個別アカウントの診断は認められています。しかし、AWS基盤全体や他者に影響を及ぼす行為は明確に禁止されています。安全に診断を行うためには、何が許されないかの理解が必要です。

▼主に禁止されている行為

| ・意図的に過大な通信を発生させるDoS / DDoS攻撃やフラッディング行為 ・AWSの共有インフラに負荷を与える可能性のある無差別スキャン ・許可なく他者のAWSアカウントや共有リソースへ影響を与えるテスト ・AWSのサービス基盤そのものは診断対象外 (対象は自己管理のリソースに限定される) |

これらの行為は、第三者のサービス障害を引き起こす恐れがあるため厳しく制限されています。ポリシーに違反した場合、AWSアカウントの一時停止や利用制限が行われる可能性があります。

診断は必ず自社の管理範囲に限定し、影響範囲を最小化した方法で実施することが重要です。

AWS脆弱性診断の中核「Amazon Inspector」とは?

Amazon Inspectorは、AWS環境における継続的な脆弱性診断の中核を担うサービスです。

本章では、Amazon Inspectorの主な機能や診断範囲、数あるサービスの中から選定される理由を解説します。

Amazon Inspectorとは | 機能と診断範囲 (EC2・Lambda・ECR対応)

Amazon Inspectorは、AWSが提供するマネージド型の自動脆弱性管理サービスです。

AWS環境の変化に自動追従しながら、脆弱性を継続的に可視化できる点が大きな特徴です。AWSマネジメントコンソールから有効化するだけで継続的な診断を開始でき、検出結果はSecurity HubやEventBridgeと連携できるため、運用プロセスに組み込みやすい設計です。

なお、EC2スキャンはSSM Agentを利用する方式など、スキャンモードにより構成が異なるため、利用環境に応じた設定確認が必要です。

Amazon Inspectorの大きな特徴は、従来は個別ツールで分断されがちだったサーバー・コンテナ・サーバーレスを、Amazon Inspectorにより単一の診断基盤で可視化できることです。

Amazon Inspectorでは、AWS環境で特に攻撃対象になりやすい以下の主要リソースを中心に診断を行います。

| EC2インスタンス | ・OSレベルの既知脆弱性 ・ネットワーク到達性 ・設定リスクを継続監視 |

|---|---|

| ECRコンテナイメージ | コンテナイメージに含まれるソフトウェア部品の脆弱性を検出 |

| Lambda関数 | ・関数が利用しているライブラリの脆弱性チェック ・関数のコードにおける脆弱性の自動解析 ・Lambda関数のコードスキャン(Lambda code scanning)は任意で有効化 |

また、リソースの新規作成や変更を自動検知してスキャンを開始するため、定期的なスキャン設定や実行管理に手をかける必要がありません。

Amazon Inspectorが選ばれる理由

Amazon Inspectorが選ばれる理由は、AWS環境で継続的な脆弱性診断を運用するうえで重要となる「運用負荷」「自動追従性」「網羅性」の3点を高い水準で満たしている点にあります。

サードパーティツール(Nessus等)との検証比較

Amazon Inspectorは、日常的な継続運用の基盤として有力な選択肢です。

リソースの新規作成や設定変更を自動検知してスキャンを開始するため、構成変更が多いAWS環境でも最新状態を維持できます。

一方で、脆弱性を深堀する診断や監査用途にはサードパーティツールがAmazon Inspectorの補完的な役割として有効です。

| 比較項目 | Amazon Inspector | サードパーティツール (Nessusなど) |

|---|---|---|

| 導入方式 | フルマネージド (AWSが基盤を運用) | 専用サーバー構築 + エージェントの導入が必要 |

| エージェント管理 | スキャンモードによって異なる | 各サーバーへの導入・更新・監視が必要 |

| スキャン開始契機 | AWSリソースの新規作成・変更を自動検知 | 定期ジョブや手動実行が中心 |

| 運用負荷 | 低い (設定中心) | 高め (基盤運用・更新管理が発生) |

| AWSとの親和性 | 非常に高い (標準連携) | 個別連携が必要 |

| AWS全体の可視化 | 横断的に把握しやすい | 環境設計次第 |

| OS内部の詳細診断 | 標準的なレベル | 詳細・柔軟 |

| 脆弱性DB管理 | AWS側が管理 | 利用者側の管理が必要 |

実務ではAmazon Inspectorを運用の土台にし、OS内部の深掘りや監査要件がある場合にサードパーティを併用する形がバランスの良い選択となります。

AWS環境におけるAmazon Inspector導入のメリット・デメリット

Amazon Inspectorは容易に導入でき、運用の自動化にも優れています。一方で、診断範囲はAWS主要リソースに限定されるというトレードオフがあります。

これらを前提に、実務で意識すべきポイントを整理します。

| メリット | ・マネジメントコンソールから数クリックで有効化でき、初期導入が容易・複数アカウント ・複数リージョンを統合管理できる ・Security HubやEventBridgeと連携し、通知や自動是正を組み込みやすい ・リソース変更に自動追従する継続スキャンにより運用工数を削減できる |

|---|---|

| デメリット | ・診断対象がEC2・ECR・Lambdaなど主要リソースに限定される ・オンプレミスや他社クラウドを同一ツールで横断診断できない ・OSの極めて詳細な内部設定チェックはサードパーティツールが有利 |

Amazon InspectorはAWS環境の標準的な脆弱性管理基盤として採用しやすい選択肢といえます。より高度な診断やマルチクラウド対応が必要な場合は、サードパーティを補完的に併用するのが一般的です。

Amazon InspectorにおけるFinding typeの種類

Amazon InspectorのFinding typeは、パッケージ脆弱性・ネットワーク到達可能性・コード脆弱性の3種類に分類されます。それぞれの診断は目的が異なりますが、組み合わせることで見落としが起きやすい弱点まで網羅的に把握できます。

パッケージ脆弱性 (Package Vulnerability)

パッケージ脆弱性 (Package Vulnerability) は、既知の脆弱性を体系的に検出し、計画的なパッチ運用の土台をつくるFinding typeです。

| ・EC2・ECR・Lambdaに含まれるソフトウェア部品を自動収集し、最新のCVEデータベースと照合する ・OSパッケージ、ミドルウェア、コンテナ内ライブラリ、Lambdaの依存関係に潜む既知脆弱性を特定する ・検出結果はCVSSスコアと紐づけて提示され、技術的な深刻度を客観的に判断できる |

ネットワーク到達可能性 (Network Reachability)

ネットワーク到達可能性 (Network Reachability) は、攻撃者がそもそも到達できるかを設定面から評価するFinding typeです。

| ・EC2インスタンスがインターネットから到達可能な状態になっていないかを論理的に分析する ・セキュリティグループ、ネットワークACL、ルートテーブル、IGWの設定ミスによる不要な経路を特定する ・実際に攻撃パケットを送るのではなく、AWS設定情報を解析してリスクを判定する |

この診断により、負荷をかけずに危険な露出を発見できるため、本番環境でも安全に継続運用しやすくなります。

コード脆弱性 (Code Vulnerability)

コード脆弱性 (Code Vulnerability) は、サーバーレス特有のリスクを、コードレベルで早期発見するFinding typeです。

| ・Lambda関数のコードをルールベースで自動静的解析し、インジェクションや危険な処理パターンを検出する ・認証情報やAPIキーのハードコード、危険な外部呼び出しなどを自動チェックする ・依存ライブラリの脆弱性とコード不備の“二重リスク”を同時に評価できる |

開発初期からAmazon Inspectorを有効化しておくことで、リリース前にセキュリティ欠陥を摘み取れます。なお、コードスキャンはコード断片を処理する性質上、閲覧権限や暗号化キーの管理を適切に設定したうえで有効化することが推奨されます。

Amazon Inspectorの料金体系とコストパフォーマンス

Amazon Inspectorは、AWSが提供するマネージドサービスとして、初期費用や長期契約を必要としない従量課金モデルを採用しています。そのため、小規模なAWS環境からでも導入しやすく、利用状況に応じて柔軟にコストを調整できる点が特徴です。

ここでは、Amazon Inspectorの料金体系の考え方と、他の脆弱性診断ツールと比較した際のコストパフォーマンスについて説明します。

フリートライアルの重要性

Amazon Inspectorには、新規に有効化したAWSアカウントを対象に、全機能を一定期間無料で利用できるフリートライアルが用意されています。トライアル期間中は、EC2・ECR・Lambdaに対する各種診断機能を制限なく試すことが可能です。

フリートライアルには、次のようなメリットがあります。

| ・本番環境や検証環境のスキャン結果を確認できる ・検出される脆弱性の量や内容が、自社環境に適しているか事前に把握できる ・診断対象リソース数に応じたおおよその月額コストを課金リスクなしで見積もれる |

特に、Amazon Inspectorは環境構成やリソース数によって検出件数や課金額が変動します。導入前に、どの程度の脆弱性が検出され、どのくらいの費用になるのかを把握できる点は大きな特徴です。

フリートライアルの活用で、導入後に想定される運用負荷やコストのギャップを未然に防ぐことができます。

インスタンス・関数ごとの従量課金モデルの解説

Amazon Inspectorの料金は、使った分だけ支払う従量課金制です。固定のライセンス料や初期費用が不要で、実際にスキャン対象になったリソースに対してのみ費用が発生します。

また、EC2インスタンス (仮想サーバー) ・ECRコンテナイメージ (コンテナとして実行するアプリケーションをパッケージ化したもの) ・Lambda関数 (サーバーレスで実行されるコード) という主要な対象ごとに単価が設定されているのが特徴です。

| 比較項目 | EC2インスタンス | ECRコンテナイメージ | Lambda関数 (利用ライブラリの脆弱性診断) | Lambda関数 (コード) |

|---|---|---|---|---|

| 課金単位 | インスタンスあたり / 月 | イメージスキャン回数 | 関数あたり / 月 | 関数あたり / 月 |

| 課金の対象・仕組み | Amazon Inspectorによって一定期間 (継続スキャン中) スキャンされたインスタンス数に応じて発生 | 新規プッシュされたコンテナイメージや再スキャン分に対して発生 | Lambda関数が利用しているライブラリやパッケージの脆弱性を対象としたスキャン | Lambdaコードの静的解析スキャンも含めた追加分 |

| 発生条件例 | 継続スキャンで対象になったインスタンスの平均数 | 新規に登録したイメージのスキャンと、脆弱性情報の更新に伴う再チェック | 継続スキャン対象になった関数の数 | 標準スキャンに加えてコードスキャンを有効にした場合 |

※料金は対象リージョンや利用状況により異なります。最新の料金はAmazon Inspector公式料金ページをご確認ください。

このように、対象の種類やスキャンの仕方によって料金単位が異なります。実運用では、どのリソースをどの程度スキャンするかを予め設計することで、コストの柔軟な管理が可能です。

サードパーティ製ツールとの費用対効果の比較

Amazon Inspectorは、初期投資を抑えつつ継続的な脆弱性診断を行いたいAWS環境において、費用対効果の高い選択肢です。特に、サードパーティ製の脆弱性診断ツールと比較した場合、導入・運用を含めたトータルコストの差が明確に表れます。

| 比較項目 | Amazon Inspector | サードパーティ製ツール (Nessusなど) |

|---|---|---|

| 提供形態 | AWS標準のフルマネージドサービス | ベンダー提供の外部ツール |

| 初期費用 | 不要 | 必要 (ライセンス購入・初期構築) |

| ライセンス体系 | 従量課金 (使った分だけ) | 年間・月間の固定ライセンスが主流 |

| 診断基盤の構築 | 不要 | 診断用サーバーの構築が必要 |

| エージェント管理 | スキャンモードによって異なる | 各サーバーへの導入・更新が必要 |

| スキャンの追従性 | リソース変更を自動検知 | 定期実行・手動実行が中心 |

| 対応範囲 | AWS環境に特化 (EC2・ECR・Lambdaなど) | OS・ミドルウェアを詳細に診断可能 |

| マルチクラウド対応 | 不可 | 可能な製品が多い |

| 脆弱性DBの管理 | AWSが自動更新 | 利用者側で管理が必要 |

| 運用負荷 | 低い | 高め |

| 小規模環境での費用対効果 | 高い | 割高になりやすい |

※料金はリージョンや対象リソース数により変動します。最新の料金はAmazon Inspector公式料金ページをご参照ください。

AWS環境を中心に日常的な脆弱性管理を行うのであれば、Amazon Inspectorを基盤とするのが一般的です。必要に応じて、補完的にサードパーティツールを使う構成がコストと実用性のバランスを取れた選択肢といえます。

Amazon Inspectorによる脆弱性診断の手順

Amazon Inspectorは、有効化を行えば継続的に脆弱性診断を実行できます。ただし、診断対象となるのはAmazonが定める条件を満たした対象リソース (eligible resources) に限られます。本章は、Amazon Inspectorを実際に利用する際の導入手順から、診断結果の確認・評価までの一連の流れを、実務視点で解説します。

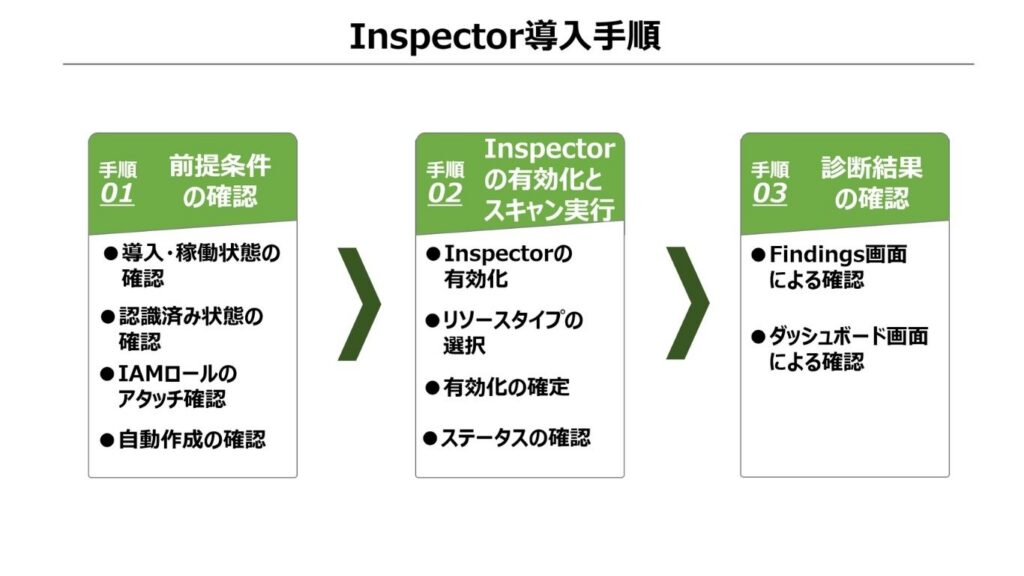

Amazon Inspector導入手順

Amazon Inspectorを導入するには、前提条件となる設定を確認したうえで、脆弱性診断を有効化します。ここでは、導入の手順を説明します。

前提条件の確認 (SSMエージェント・IAMロール設定)

Amazon InspectorでEC2の脆弱性診断を行うためには、対象EC2がSystems Manager (SSM) の管理対象として登録されていることが前提です。

最初にSystems Managerで以下の状態を確認します。

| ・EC2インスタンスにSSMエージェントがインストールされ、実行状態であること ・EC2インスタンスがSystems Managerのマネージドインスタンスとして認識されていること ・EC2インスタンスに「AmazonSSMManagedInstanceCore」などの適切なIAMポリシーを含むIAMロールがアタッチされていること ・Amazon Inspectorの利用に必要なサービスリンクロールが初回有効化時に自動作成されていること |

サービスリンクロールは、Amazon Inspectorが対象リソースへアクセスし診断を実行するために必要な権限をAWS側で管理する仕組みです。このロールは、Amazon Inspectorを初めて有効化した際に自動作成されます。

また、SSMエージェントは、Amazon LinuxやWindows Serverなど多くのAMIでは標準でインストールされています。しかし、カスタムAMIを利用している場合は手動対応が必要です。IAMロールが正しく設定されていない場合、インスタンスは診断対象にならないため注意が必要です。

Amazon Inspectorの有効化とスキャン実行

Amazon Inspectorは一度有効化すれば、手動操作なしで継続的な脆弱性診断が実行される点が特徴です。前提条件を満たしたら、AWSマネジメントコンソールからAmazon Inspectorを有効化します。

AWSマネジメントコンソール上で、以下の手順を確認します。

| 1.Amazon Inspectorのコンソール画面に移動し、「開始する」または「有効化」をクリックする 2.診断を有効にするリソースタイプ (EC2・ECR・Lambda) を選択する 3.設定内容を確認し、有効化を確定する 4.ステータスが「アクティブ」に変わったことを確認する |

Amazon Inspectorは、EC2インスタンスの起動やECRイメージのプッシュ、Lambda関数の作成・変更といったイベントを自動で検知し、継続的に診断を実行します。

※ Lambda標準スキャンは、関数のデプロイや更新をトリガーとしてスキャンが実行されるため、長期間更新のない関数は対象外となる場合があります。

初回のスキャン結果は、Amazon InspectorのFindings (検出結果) 画面に順次表示されます。環境規模にもよりますが、有効化から一定時間が経過すると、検出された脆弱性やリスク情報の確認が可能です。

診断結果の確認

診断結果 (findings)は、自動的に集約されてAmazon Inspectorのマネジメントコンソール内のFindings画面とダッシュボード画面で確認します。

Findings画面には、findings一覧が表示され、診断結果の詳細を深掘りすることが可能です。一方で、ダッシュボード画面は、重要度別件数や対象リソース別状況など全体俯瞰に利用できます。

▼Findings画面を使った診断結果の確認ポイント

| ・EC2インスタンス・ECRイメージ・Lambda関数など、対象リソースごとに検出結果が一覧表示される ・各findingsには、重要度 (Critical・High・Medium・Low)が付与される ・個別のfindingsを開くと、CVE情報、影響内容、推奨される対処方法を確認できる ・修正作業に直結する情報が整理されているため、是正判断を行いやすい |

▼ダッシュボード画面を使った全体把握のポイント

| ・環境全体の脆弱性件数を重要度別に把握できる ・EC2・ECR・Lambdaなど、リソース種別ごとの検出状況を俯瞰できる ・新規に検出された脆弱性や未対応の残件数を確認できる ・今すぐ対応すべき項目と経過観察でよい項目を切り分けしやすい |

実務では、最初にダッシュボードで全体像を確認し、次にCriticalやHighのfindingsを個別に確認する流れが効率的です。この運用を継続することで、Amazon Inspectorを日常的なセキュリティ管理の判断基盤として活用できます。

実践例:EC2インスタンス (Linux・Windows) の脆弱性診断

Amazon Inspectorは、既知のCVEデータベースと照合した診断結果をfindingsとして表示します。Findings画面では、検出されたCVE ID・重要度 (Critical・Highなど) 、影響を受けるEC2インスタンス名や該当パッケージが一覧表示されます。一覧に表示された個別のfindingsを開くことで、脆弱性の概要・影響内容・推奨されるパッチ適用方法などの詳細の確認が可能です。

OSごとの主な脆弱性診断内容は以下の通りです。

▼Linuxインスタンスの脆弱性診断

| ・OS標準パッケージ (kernel・glibc・OpenSSLなど) の脆弱性 ・Apache・Nginx・MySQLなどのミドルウェアに含まれるCVE ・パッチ未適用や長期間更新されていないパッケージに対するHigh・Criticalの警告 |

▼Windowsインスタンスの脆弱性診断

| ・Windows Update (パッチ) 未適用によるOS脆弱性 ・IISや.NET Frameworkに関連する既知のCVE ・セキュリティ更新プログラムの適用漏れ |

診断で検出された脆弱性は、パッチ未適用の状態が続くと、同一のCVEが継続して検出されます。その結果、ダッシュボード上でも未対応件数として可視化されるため注意が必要です。

診断結果の重要度評価と優先順位付け

Amazon Inspectorでは、検出された各findingsに対してCritical・High・Medium・Low・Informationalの5段階で重要度が付与されます。重要度は、CVEの深刻度や悪用可能性などをもとに算出されており、対応の優先順位を判断するための基本的な指標となります。

一般的な目安は以下の通りです。

| Critical | 重大リスクで、インターネット公開環境や認証回避につながる可能性が高く、即時対応が必要となる |

|---|---|

| High | 高リスクで、条件によっては深刻な被害につながるため、早期の対応が望ましい |

| Medium | 中程度のリスクで、計画的な対応が必要となる |

| Low | 影響が限定的で、情報把握や将来的な対応を検討する |

| Informational | 直ちに対応が必要な脆弱性ではないが、設定状況や構成上の注意点として把握しておくべき情報 |

重要度ラベルだけで機械的に判断せず、ビジネスへの影響や運用状況も考慮して優先順位を付けることが大切です。

たとえば、次のような観点を組み合わせて判断します。

| ・本番環境か検証環境か ・インターネット公開されているか、内部限定か ・業務停止時の影響範囲が大きいか ・既に代替策や回避策が存在するか |

技術的な深刻度 (Critical・Highなど) とビジネスインパクトを掛け合わせて考えることで、今すぐ対応すべき脆弱性と計画的に対応する脆弱性を切り分けられます。

Amazon Inspectorによる脆弱性診断の継続運用と管理体制

AWS環境では、Amazon Inspector・GuardDuty・Configなど複数のセキュリティサービスを並行して利用するケースが一般的です。そのため、個々の検出結果を横断的に把握できる管理体制が重要になります。

Amazon Inspectorの診断結果をSecurity Hubで一元管理する

Amazon Inspectorで検出された脆弱性情報は、Security Hubと連携することで一元管理できます。この連携により、AWS環境全体のセキュリティ状況として継続的に監視できるようになります。

Security Hubでは、Amazon Inspectorのfindingsに加えて、GuardDutyやConfigなど他のAWSセキュリティサービスの検出結果も集約可能です。

| ・Amazon Inspectorで検出された脆弱性を、他のセキュリティイベントと横断的に確認できる ・複数アカウント・複数リージョンのセキュリティ状況を一画面で把握できる ・重要度の高い問題を優先的に抽出し、対応漏れを防げる |

Amazon Inspector単体では個々の脆弱性の検出が中心です。Security Hubと連携することで、脆弱性管理を組織的・継続的な運用プロセスへ強化できる点が大きなメリットです。

また、Security Hubでは、AWSが定義するセキュリティベストプラクティスや各種コンプライアンス基準に基づき、環境全体の健全性をスコアとして可視化できます。スコアリングにより、どの程度セキュリティ対策が実装されているか・改善が必要な領域はどこか定量的に把握できます。

Amazon Inspectorの診断結果を定期的に確認・棚卸しする

Amazon Inspectorは、脆弱性が新たに公表されたタイミングや、EC2の起動・ECRイメージのプッシュ・Lambda関数の更新といったイベントを検知し、自動的にスキャンを実行します。このイベント駆動型の仕組みにより、管理者が都度操作を行わなくても、最新の脆弱性情報を反映した診断を継続できます。

一方で、検出結果を放置せず、対応状況を整理するためには定期的な棚卸しとしての確認運用も必要です。定期スキャンは、Amazon Inspectorで個別設定するのではなく、運用ルールとして定期確認を行うのが一般的です。

定期的な確認は、次のような方法で実施します。

| ・週次や月次でAmazon InspectorのFindings画面を確認し、未対応の脆弱性を洗い出す ・ダッシュボードを用いて、重要度別の残件数や増減傾向を把握する ・CriticalやHighのfindingsが長期間残っていないかを確認する ・対応済み・未対応の整理を行い、次の対応計画につなげる |

なお、Amazon InspectorのseverityはNVDおよびベンダーアドバイザリのCVSSスコアを基に算出されています。スコア単独で対応優先順位を機械的に決定するのではなく、リソースの公開範囲・ネットワーク到達性・業務影響度といった自社環境の文脈と合わせて総合的に判断することが重要です。

Amazon Inspectorの自動診断と定期的な棚卸し確認を組み合わせ、脆弱性管理を継続することで、運用プロセスが定着します。

開発プロセスにAmazon Inspectorを組み込む(DevSecOpsへの統合)

Amazon Inspectorは、運用フェーズだけでなく、開発プロセスに組み込むことで効果を発揮します。開発・運用・セキュリティを分断せず、早い段階から脆弱性を検出・是正するDevSecOpsの考え方と親和性があります。

DevSecOpsと統合した運用の代表例は以下の通りです。

▼CI/CD (ビルド・デプロイ) パイプラインへの脆弱性スキャン組み込み

| ・ビルドやデプロイの各フェーズでAmazon Inspectorによる脆弱性診断を自動実行する ・CodePipelineなどと連携し、Critical・High検出時にデプロイを停止するクオリティゲートを設置できる |

▼コードコミット時の自動セキュリティチェック

| ・コードのコミットを契機に、Lambda関数コード診断を自動実行する ・脆弱な実装を開発者へ即時フィードバックし、本番環境への混入を防止できる |

▼Infrastructure as Code (IaC) のセキュリティ検証

| ・CloudFormation GuardやCheckovなどのIaC静的解析ツールと併用し、テンプレートをデプロイ前に確認することで、危険な設定を事前に検出する ・IaC (静的解析) のバージョン管理と連動し、インフラ構成変更とセキュリティ状態を継続的に追跡できる |

Amazon InspectorをDevSecOpsに組み込むことで、脆弱性対応を開発工程の一部として組み込めます。これにより、修正コストの削減とリリース品質の向上を同時に実現できます。

脆弱性情報の継続的なモニタリング (CVE最新情報の追跡)

脆弱性管理は、新たに公開される脆弱性情報を継続的に追跡する体制が大切です。Amazon Inspectorは、CVE情報の更新を自動で取り込み、対象リソースに影響がある場合は新たなfindingsとして検出します。

これにより、次のような運用が可能になります。

| ・新しいCVEが公開された際に、既存リソースへの影響を自動で再評価できる ・過去に安全と判断していたリソースでも、新たな脅威を即座に把握できる ・管理者が脆弱性情報を個別に収集・照合する負担を軽減できる |

また、Amazon Inspectorの検出結果はSecurity Hubや通知サービスと連携することで、アラートとして受け取ることも可能です。重要な脆弱性を見逃さず、迅速な対応判断につなげられます。

重大な脆弱性が検出された場合の対応体制を整備する

重大な脆弱性が検出された場合に備え、あらかじめ対応体制を整えておくことが大切です。Amazon Inspectorは脆弱性の検出を担いますが、検出後の対応フローを明確にしておくことが被害最小化につながります。

具体的には、次のような体制を整備します。

| ・CriticalやHighの脆弱性が検出された際の緊急連絡先を定義しておく ・誰が影響範囲を確認し、誰が修正対応を行うか役割を明確にする ・必要に応じて、サービス停止やアクセス制限を判断するフローを用意する |

Amazon InspectorやSecurity Hubのアラートを起点に、迅速に判断・共有・対応できる体制を整えておくことで、深刻な脆弱性が実際のインシデントへ発展するリスクを抑えられます。

AWS脆弱性診断は自社対応?外注?判断のためのチェックポイント

AWSの脆弱性診断は、目的や体制によって自社対応と外注の適切な選択が異なります。

Amazon Inspectorなどのマネージドサービスを活用することで、自社で対応できるケースも増えている一方、診断の目的や求める深さによっては、専門ベンダーによる外注が向いている場合もあります。

本章では、自社対応と外注のどちらが適しているかを判断するための視点を解説します。

自社診断が向いているケース・外注が向いているケース【チェックリスト】

脆弱性診断は、自社の人材や診断対象によって自社診断にするか、外注にするか検討が必要です。

判断ポイントをチェックリストに整理しました。

| 自社対応が向いているケース | 外注による診断が向いているケース | ||

|---|---|---|---|

| コストを抑えつつ、継続的にセキュリティ水準を維持したい | 第三者機関による客観的・厳格な診断結果が求められている | ||

| 開発サイクルが速く、デイリーやコミット単位で頻繁にスキャンを回したい | Webアプリケーション固有の複雑なロジックや業務フローを深く診断したい | ||

| AWSの基本構成や運用を理解しているエンジニアが社内にいる | 脆弱性の検出だけでなく、具体的な改修方針や実装レベルの助言まで受けたい | ||

Amazon Inspectorを活用すれば、診断の自動化・可視化が可能です。日常的な脆弱性管理を内製化することで、スピード感を保ちながらセキュリティを担保できます。

一方で、外注診断は、ツールでは検出しにくい設計上の問題や業務ロジックの弱点まで踏み込める点が強みです。監査対応や高いセキュリティ要求がある場合は、有効な選択肢となります。

外注業者を選定する際のチェックポイント

AWS環境の脆弱性診断を外注する場合、価格だけでなく診断の質と運用に活かせるかを基準に選定することが大切です。

以下の観点でチェックすると、ミスマッチを防ぎやすくなります。

▼AWSに関する専門性・実績

| チェック | 確認事項 |

|---|---|

| AWS認定資格の保有者が在籍している | |

| IAM・Security Group・マネージドサービスなど、クラウド特有の構成を理解している | |

| AWS環境での脆弱性診断実績がある |

▼診断範囲の網羅性

| チェック | 確認事項 |

|---|---|

| EC2・Security Group・IAMなどAWS基盤の設定診断に対応している | |

| Webアプリケーション固有のロジックや入力チェックまで診断対象に含まれている |

▼診断後のフォロー体制

| チェック | 確認事項 |

|---|---|

| 診断結果の報告だけで終わらない | |

| 修正方針の説明や質疑応答に対応している | |

| 再診断や是正確認までサポートしている |

▼自動診断と手動診断のバランス

| チェック | 確認事項 |

|---|---|

| ツールによる自動診断だけに依存していない | |

| 技術者による手動診断が組み合わされている | |

| 設計や業務ロジック起因のリスクを確認できる |

外注診断は「結果を受け取ること」がゴールではありません。自社のセキュリティ対策に活かせるかという視点で、業者を選定することが重要です。

AWS脆弱性診断のよくある質問 (FAQ)

AWSの脆弱性診断を運用する中で、判断に迷いやすいポイントをQ&A形式で整理しました。

Q1 | Amazon InspectorとGuardDutyはどちらを先に導入すべきですか?

A:脆弱性を減らすことを優先するならAmazon Inspector、攻撃兆候の検知を重視するならGuardDutyが優先です。

多くのAWS環境では、Amazon Inspectorで基礎的な弱点を抑えたうえでGuardDutyを追加します。

Q2 | Amazon Inspectorだけで最低限のAWSセキュリティ対策は成り立ちますか?

A:Amazon Inspectorは、攻撃検知やアプリ固有の診断まではカバーできません。

OS・ミドルウェア・設定起因の脆弱性管理という観点では、最低限の対策として有効です。

Q3 | Amazon InspectorはWebアプリケーション診断の代替になりますか?

A:代替にはなりません。

Amazon Inspectorは基盤・コードの弱点検出が中心で、業務ロジックや画面遷移の診断は外部ツールが必要です。

Q4 | Amazon Inspectorで検出できない脆弱性はどう補完すべきですか?

A:Webアプリ診断やペネトレーションテストなど、目的に応じて外注診断を併用します。

Amazon Inspectorは日常管理、外注診断は深掘り診断と役割分担するのが一般的です。

Q5 | Amazon Inspectorは開発フェーズと運用フェーズのどちらで使うべきですか?

A:両方使うべきです。

開発時はリリース前のチェック、運用時は継続的な弱点管理として活用できます。

Q6 | 小規模なAWS環境でもAmazon Inspectorを有効化すべきですか?

A:小規模環境でも有効化を検討する価値があります。

Amazon Inspectorは初期費用が不要で、設定ミスやパッチ漏れを早期に把握しやすくなります。

Q7 | すべてのfindingsに必ず対応する必要はありますか?

A:すべてのfindingsに一律で対応する必要はありません。

findingsの重要度に加えて、公開範囲や業務影響を考慮し、対応の優先度を付けることが重要です。

Q8 | Amazon Inspectorの検出結果は誰が対応するのが適切ですか?

A:日常運用はインフラ担当 (SRE・運用チーム) 、コード関連は開発チームが担当するケースが多いです。

あらかじめ役割分担を決めておくと、対応が滞りにくくなります。

Q9 | 外注診断はどのタイミングで検討すべきですか?

A:監査対応が必要な場合や、重要なWebアプリを公開する前が目安です。

Amazon Inspectorで基礎管理を行ったうえで外注診断を受けると効果的です。

Q10 | Amazon Inspectorを導入すればセキュリティインシデントは防げますか?

A:完全に防ぐことはできません。

Amazon Inspectorはリスク低減のためのツールであり、運用・体制と組み合わせて初めて効果を発揮します。

まとめ

本記事では、Amazon Inspectorを中心に、AWS環境の脆弱性を継続的に把握・是正するための進め方を整理しました。Amazon Inspectorの診断タイプ・料金体系・重要度に基づく優先順位付けに加え、Security Hub連携やDevSecOpsへの組み込みまで押さえることで、検出して終わらない脆弱性管理を実現できます。

まずは、15日間のフリートライアルでAmazon Inspectorを有効化し、自社環境で検出内容とコスト感を確認しましょう。そのうえで、重要度の高いfindingsから対応を進め、必要に応じて外注診断を併用すると運用が安定します。AWSの脆弱性診断なら、国内25,000人以上 (*1) の技術者を擁し、大手企業を中心に2,555社との取引実績 (*2) を持つ株式会社テクノプロにお任せください。企業のAWS環境に最適なセキュリティ対策を支援します。

*1: 2024年6月末時点

*2: (株)テクノプロ及び(株)テクノプロ・コンストラクション 2024年6月末時点

監修者

テクノプロ・ホールディングス株式会社

チーフマネージャー

中島 健治

2001年入社

ITエンジニアとして25年のキャリアを持ち、チーフマネージャーとしてテクノプロ・エンジニアリング社にて金融・商社・製造業など多業界でのインフラ基盤構築に従事してきた。2008年から2024年まで、オンプレミス環境でのストレージ・サーバ統合基盤の設計・構築を手掛け、特に生成AI・データ利活用分野のソリューション開発実績が評価されている。現在は技術知見を活かしたマーケティング戦略を推進している。